¿Sabes qué implica?

Os voy a hablar de un tema muy popular en estos tiempos, llamado ciberseguridad. Sabemos que existen muchas estructuras, y os informaré de algunos puntos no tan técnicos, para que cualquier persona o usuario cotidiano, como los describen en ese mundo, esté prevenido acerca de algunos problemas que surgen.

Gianpaul Custodio Chavarría después de descubrirlo, es para mí, una grata sorpresa. Un joven talento que, con 23 años, está especializado en el área de la Ciberseguridad. Un profesional del grupo Google Product Expert especializado en Google Drive. Trabaja para la empresa INETUM (en Perú), como Analista de Seguridad de Aplicaciones.

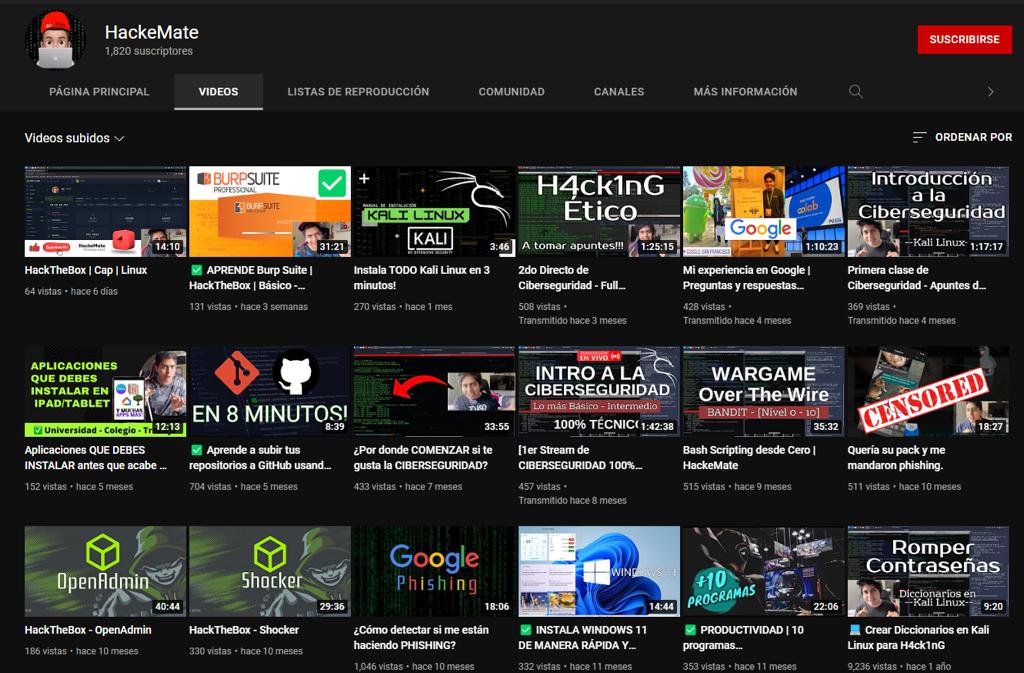

Sin duda, es un profesional que disfruta y potencia la excelencia. Pero, para mí, lo más relevante de Gianpaul ha sido siempre su calidad humana: intenta constantemente concienciar a todos acerca de la ciberseguridad, ayudarnos a reforzarla y entender qué es la ciberseguridad y como actualizarse. Además, me parece encomiable que colabore en diferentes ámbitos para que los más desfavorecidos tengan una oportunidad. Para ello, utiliza diferentes canales y redes. Tiene un canal de YouTube llamado HackeMate, donde explica temas relacionados con el hacking ético, la programación y su productividad. ¡Es sorprendente su capacidad para transmitir todos sus conocimientos de forma entendible!

Entrevista a Gianpaul Custodio Chevarría

Muy buenos días Gianpaul, te agradecemos, de antemano, que nos dediques estos minutos de tu tiempo para ampliar nuestros conocimientos sobre la ciberseguridad. Comencemos por saber qué es la ciberseguridad.

La ciberseguridad es el conjunto de procedimientos y herramientas que se implementan para proteger la información que se genera y procesa a través de computadoras, servidores, dispositivos móviles, redes y sistemas electrónicos.

¿Qué te llevo a tener esa afición por la ciberseguridad?

Siempre he tenido curiosidad por saber cómo se puede romper la seguridad y desde niño he tenido esa pasión con el ordenador, por aprender sus funcionalidades.

Entonces, ¿sirve para todo tipo de usuario, tanto para un usuario común como para las empresas?

Claro, para el hacking no existe género ni edad, cualquiera puede curiosear, aprender cómo funciona cada programa, cada página y ver cómo se puede vulnerar. Todo esto siempre de manera ética, es decir, te paga la empresa y firmas un acta de confidencialidad para poder realizar tus pruebillas con toda libertad. Esto deja de ser ético cuando lo haces sin el consentimiento de la empresa, ya que pasarías a ser un ciberdelincuente.

Según el informe de riesgos globales 2022 del Foro Económico Mundial, el delito cibernético aumentó en un 600% como resultado de la pandemia del Covid-19.

¿Y cómo podemos protegernos? ¿Con qué debemos de tener un poco de cuidado?

Lo primero y más importante es tener todo actualizado. En primer lugar, tener al día aquellos paquetes que te indica tu sistema que actualices (Windows…). La mayoría de personas no lo hacen, puesto que no ven un cambio radical a nivel de interfaz; pero es porque los cambios no se ven en sí, ya que las mejoras en seguridad se hacen a nivel de sistema.

En segundo lugar, sería tener un antivirus instalado que sepamos que está actualizado. Esto permitirá tener un mecanismo de defensa en tu ordenador.

Y tercero: no usar un software pirata. Si bien existen varias páginas que nos ofrecen office gratis, antivirus gratis,… no todo es gratis en esta vida, estos programas pueden tener virus.

Actualmente, se habla mucho de estas plataformas de usuario Windows, siendo un porcentaje muy grande, pero tenemos también otras como la de Mac OS (que es todo lo de Apple y Linux) y que no tantos usuarios las utilizan.

¿Hay alguna diferencia, entre las tres, en temas de seguridad? ¿O simplemente, cuando te quieren atacar, no importa el sistema que se utilice?

Los ataques a Windows son muy constantes, no por el hecho de que Windows tenga una baja protección, o sea 100% inseguro. Lo que ocurre es que los ciberdelincuentes atacan donde hay mayor público, donde sea más popular el sistema operativo y, como el más popular es Windows, ellos enfocan todo su trabajo en analizar día tras día sus vulnerabilidades para poder aprovecharlas. Si Mac OS fuera el sistema operativo con más popularidad en el mundo, sería el que tendría más ciberataques. En cuanto a los móviles, esto ocurre también con los Androids.

Ahora bien, como empresa, ¿Qué debemos tener en cuenta, si hay un ataque y no estamos preparados para ello, al no tener un soporte de ciberseguridad?

Si sufrimos un ataque, lo primero que obtendrán los ciberdelincuentes son los datos e información de nuestra empresa. Por ejemplo: nuestra base de datos, información privada de cada cliente, etc. La divulgación de estos tiene un precio, y tú decides si pagarías o no por ello. Lo ideal es no pagar por un chantaje ya que nada te garantiza que no vuelvan a realizar lo mismo más adelante. Más bien al contrario: este ataque volverá a repetirse ya que, si pudieron entrar a sus ordenadores y no hubo un plan de acción, sabrán que tu empresa es vulnerable y volverán a hacerlo en el futuro.

Por otro lado, ¿cuál es el mayor ataque que pueda recibir una empresa?

Un ransomware, puesto que te dificultará entrar en las pcs de los trabajadores: es decir, este malware te bloquea todo el ordenador y no puedes hacer nada hasta que pagues. Este pago es en bitcoins.

¿Tienen algún nombre estos virus, los que nos puede llegar como SMS o quizás a nuestra bandeja de correo electrónico? ¿Hay alguna manera de detectarlos?

El famoso phishing. Es el acto de suplantar una identidad conocida haciéndose pasar por otra, es decir, una persona malintencionada (un atacante) puede hacerse pasar por otra persona y decirte que es tu banco, al que estás asociado. Te suelen decir, entre otras formas de timarte, que hay un dinero retenido o algún tema similar relacionado con lo que realizas en el banco. Te llama la atención y te dicen que ingreses a un enlace para validar tus datos. Cuando clicas sobre el link (el enlace) e ingresas los datos de tu tarjeta y lo que te pidan, estás aportándoles a los ciberdelincuentes lo que necesitan para robarte. Es cuestión de minutos que ya no tengas dinero en tu tarjeta. Es por ello que existen mecanismos de protección como la clave token.

Ahora que la tecnología se ha vuelto primordial tanto para un usuario normal cómo para un empresario, utilizamos muchísimo más el móvil, donde solemos tener muchos aplicativos privados, como las tarjetas de bancos, o las contraseñas de nuestras páginas, ¿hay alguna manera de protegernos ante las acciones de un hacker en nuestro móvil?

Lo ideal es no responder los correos que se hacen pasar por los bancos, o verificar si el correo que recibiste es un correo real de tu banco (hablando con tu asesor) y no una suplantación de correo, ya que gran parte de estos ataques se hacen por ahí.

Lo ideal es no responder los correos que se hacen pasar por los bancos, o verificar si el correo que recibiste es un correo real de tu banco (hablando con tu asesor)

¿Cuál de las dos grandes plataformas, iOS y Android, están más expuestas a los ataques o virus que se manifiestan? ¿Hay forma de saberlo?

Sí, como te indicaba se sabe que Android es el sistema operativo más popular, pues hay millones de personas que cuentan con un smartphone con sistema operativo Android. Al ser tan popular, es el blanco de los ciberdelincuentes. Suelen enfocar todos sus ataques donde hay más público objetivo, para saber cómo comprometerlos. Si tuvieras que elegir entre obtener información sensible de una proporción de pocas personas o una de muchísimas más también te inclinarías hacia donde hubiese un mayor público.

Siendo Windows el sistema operativo que más atacan, ¿Podrías indicarnos cuales son los casos de ciberataques que recuerdes más importantes o populares?

El más popular y que muchos recuerdan es el WannaCry. Fue un ataque que le hicieron a Telefónica donde comprometieron gran parte de los ordenadores que tenían los trabajadores por lo que no podían utilizar su ordenador a menos que pagaran la recompensa en bitcoins.

Siendo precavidos y haciendo caso a todas las medidas que nos acabas de proponer, tenemos la mala suerte de que nos han hecho un ciberataque, ¿En cuánto tiempo la empresa puede volver a recuperar sus funciones habituales?

Lo primero y más importante es tener bien claro la siguiente frase «Ningún sistema es seguro», es decir, existen mecanismos de defensas, consejos, recomendaciones que te pueden dar para que tu ordenador de la empresa se encuentre seguro, pero siempre habrá algo mínimo en que un ciberdelincuente lo puede aprovechar ya que gran parte de su trabajo lo dedica en analizar el sistema de seguridad de la empresa. En el caso que ocurra el ciberataque, dependerá qué tan complejo ha sido este y si existe una manera de mitigar el riesgo. Si es un ataque de nivel bajo, lo normal es que se mitigue en minutos, pero si el ataque es de nivel alto podría llevar buena cantidad de horas.

En el caso que ocurra el ciberataque, dependerá qué tan complejo ha sido este y si existe una manera de mitigar el riesgo. Si es un ataque de nivel bajo, lo normal es que se mitigue en minutos, pero si el ataque es de nivel alto podría llevar buena cantidad de horas.

¿Nos podrías compartir un par de ciberataques que hayas debido de solucionar?

Hace un par de meses ocurrió un ataque mundial que comprometía muchas aplicaciones desarrolladas en Java. Su nombre de la vulnerabilidad era: Log4j. Para poder mitigar esta vulnerabilidad debíamos comentar a todos los desarrolladores que se actualizasen a la versión más actual de la librería para que sus repositorios se encuentrasen seguros. En otras palabras: lo que se hizo fue actualizar a la versión más actual. Esto a primera instancia suena fácil, el actualizar a la versión más actual, pero no es así ya que, en su actualización surgían problemas de incompatibilidad con el programa o se tenía que actualizar y compilar cada repositorio en el cual se desarrollaba cada aplicación.

Finalmente, quiero agradecerte por este tiempo que nos has dedicado y también, por ayudarnos a los usuarios normales como yo, así como a los empresarios que no tengan conocimientos, acerca de esta nueva forma que tienen para sustraer los ciberdelincuentes nuestra información. ¿Cómo podríamos contactarte para pedirte un consejo o solicitar ampliar nuestra información?

Tengo un canal de YouTube llamado HackeMate y en él subo contenido desde cero para aprender sobre la ciberseguridad: lenguajes de programación como Python, Bash scripting, consejos de seguridad informática y cositas de productividad.

Os dejo mi Instagram: HackeMate (@hackemate.pe) • Fotos y videos de Instagram

Ciberseguridad | Entrevista a Gianpaul Custodio Chevarría

por Maribel Pedrera